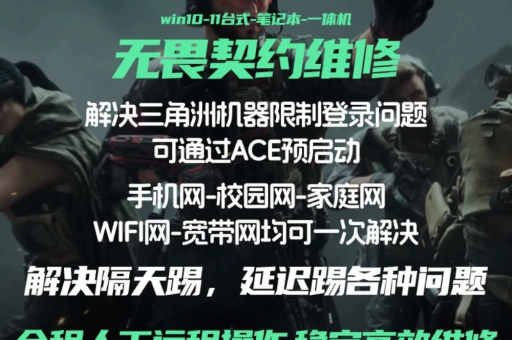

三角洲行动解机器码全攻略,破解束缚获得自由,三角洲行动解机器码全攻略:破解束缚获得自由,三角洲行动游戏

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-06-09 00:20:54

- 300

在当今数字化飞速发展的时代,机器码作为软件和硬件之间的一种关键纽带,在保障系统安全与稳定的同时,也常常给用户带来诸多束缚,对于那些渴望摆脱这些束缚、获得自由使用设备和软件权利的用户来说,三角洲行动解机器码全攻略无疑是一盏照亮前行道路的明灯。

揭开机器码的神秘面纱

机器码,简单来说就是计算机硬件能够识别和执行的二进制代码,它像是一把锁,牢牢地锁住了软件与硬件之间的交互权限,每一台设备都有其独特的机器码,这就导致了在一些情况下,软件的使用受到了严格的限制,比如某些专业软件只允许在特定的硬件环境下运行,一旦硬件更换或出现故障,就可能无法正常使用该软件,仿佛被一道无形的枷锁束缚住了手脚。

三角洲行动的由来与意义

三角洲行动,这个名字听起来就充满了冒险与挑战的意味,它起源于一群热衷于破解技术的极客们,他们看到了用户被机器码所束缚的困境,决心挺身而出,为广大用户开辟一条破解束缚的道路,三角洲行动不仅仅是一个破解行动,更是一种追求自由、打破枷锁的精神象征,它代表着用户对自身权利的捍卫,对不合理限制的反抗。

全攻略的关键步骤

1、基础知识储备

要成功破解机器码,首先需要具备扎实的计算机基础知识,包括二进制、十六进制等进制之间的转换,以及对汇编语言等底层编程知识的了解,只有掌握了这些基础知识,才能更好地理解机器码的工作原理,为破解行动打下坚实的基础。

2、寻找合适的工具

在三角洲行动中,工具是至关重要的一环,市面上有许多专业的破解工具可供选择,比如一些反汇编工具、调试工具等,这些工具可以帮助我们深入到机器码的内部,查看和修改相关的代码,还需要关注工具的更新和兼容性,确保其能够在当前的操作系统和硬件环境下正常使用。

3、分析机器码结构

每一个软件的机器码都有其特定的结构和规则,我们需要通过分析这些结构和规则,找出破解的关键点,这可能需要对软件的源代码进行反编译,或者通过动态调试的方式来观察机器码的执行过程,在这个过程中,需要具备敏锐的观察力和严谨的逻辑思维能力,不放过任何一个可能的线索。

4、尝试破解方法

根据对机器码结构的分析,我们可以尝试不同的破解方法,常见的破解方法包括修改机器码中的校验位、绕过许可证验证机制、利用漏洞等,在尝试破解方法的过程中,要做好充分的备份,以免因操作失误导致系统崩溃或数据丢失,也要遵守相关的法律法规,不得用于非法用途。

5、应对反破解措施

软件开发者为了防止机器码被破解,往往会采用各种反破解措施,比如加密算法、数字签名等,我们在破解过程中,要善于应对这些反破解措施,通过破解加密算法、伪造数字签名等方式来突破这些障碍,这需要我们不断学习和掌握新的破解技术,提高自己的破解能力。

破解过程中的风险与注意事项

1、法律风险

破解机器码属于违法行为,在进行破解操作时,一定要遵守相关的法律法规,不得用于非法用途,一旦被发现从事非法破解活动,将面临法律的制裁,不仅会给自己带来严重的后果,也会损害整个破解社区的声誉。

2、系统风险

破解机器码可能会对系统的稳定性和安全性造成影响,甚至可能导致系统崩溃或数据丢失,在进行破解操作之前,一定要做好备份工作,确保数据的安全性,也要选择可靠的破解工具和方法,避免因使用不当而带来系统风险。

3、道德风险

破解机器码是一种对软件开发者劳动成果的侵犯,违背了公平竞争的原则,我们应该尊重软件开发者的知识产权,通过合法的途径来获得软件的使用权,虽然破解可以暂时获得自由,但从长远来看,这种行为不利于软件产业的健康发展。

破解后的自由与展望

当我们成功破解机器码后,就仿佛挣脱了束缚的鸟儿,获得了自由翱翔的权利,我们可以自由地使用各种软件,不受硬件限制的困扰,尽情享受数字化带来的便利,我们不能仅仅满足于破解后的短暂自由,更应该关注软件产业的发展,推动软件技术的创新和进步,才能真正实现用户对软件使用权的完全掌控,让数字化生活更加美好。

三角洲行动解机器码全攻略是一条充满挑战与风险的道路,但也是一条通向自由的道路,我们要在遵守法律法规、尊重知识产权的前提下,勇敢地踏上这条道路,为自己争取自由使用设备和软件的权利,同时也为软件产业的健康发展贡献自己的力量,让我们一起期待一个更加自由、开放的数字化世界的到来。