三角洲机器码解除,突破限制的智慧之道,三角洲机器码解除:突破限制的智慧之道,三角洲机器人科技有限公司

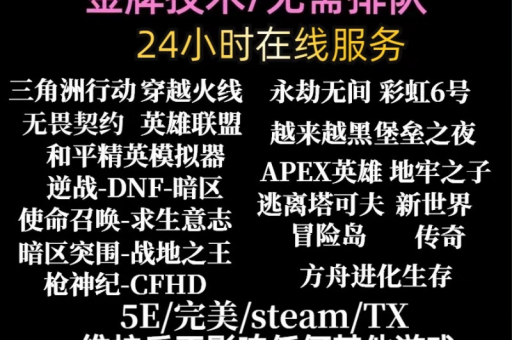

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-05-22 00:57:20

- 259

在当今数字化飞速发展的时代,软件和硬件技术不断演进,然而随之而来的是各种限制和加密措施的出现,对于许多用户来说,面对软件中设置的三角洲机器码限制,常常感到束手无策,仿佛被一道无形的屏障阻挡在知识和功能的大门之外,究竟如何才能解开三角洲机器码的束缚,找到突破限制的智慧之道呢?

揭开三角洲机器码的神秘面纱

三角洲机器码,作为一种常见的软件加密方式,其原理在于通过特定的算法和密钥对软件的功能进行限制,只有通过验证的合法用户才能正常使用软件的全部功能,这种加密方式看似坚固,但实际上并非无懈可击。

从技术层面来看,三角洲机器码主要通过检查系统的硬件特征、软件环境等信息来判断是否为合法用户,这些特征信息被编码成机器码,嵌入到软件中,一旦检测到不符合条件的情况,就会拒绝用户使用相应的功能,某些软件会检测计算机的 CPU 序列号、硬盘序列号等硬件信息,或者检查操作系统的版本、安装的补丁等软件环境信息,只要其中有一项不符合预设的条件,就会触发机器码限制。

传统解除方法的局限性

在过去,不少用户尝试通过各种传统方法来解除三角洲机器码的限制,有的用户试图通过修改系统文件、替换硬件信息等方式来欺骗软件的检测机制,虽然在短时间内可能会取得一些效果,但这种做法往往是不稳定的,很容易被软件的更新和升级所识破。

还有一些用户尝试使用破解补丁来绕过机器码限制,这些破解补丁往往是由一些第三方开发者提供的,虽然声称可以解除限制,但实际上可能存在安全隐患,这些破解补丁可能会携带恶意软件,如病毒、木马等,不仅不能真正解除机器码限制,还可能导致计算机系统受到攻击,造成数据丢失、隐私泄露等严重后果。

寻求突破限制的智慧之道

1、深入研究机器码原理

要想真正突破三角洲机器码的限制,首先需要深入研究机器码的原理,了解机器码是如何生成的、如何检测用户信息的,只有掌握了这些原理,才能找到破解的突破口,可以通过查阅相关的技术文档、参加技术论坛和研讨会等方式,与其他技术爱好者交流经验,共同探讨机器码的破解方法。

2、利用虚拟机技术

虚拟机技术为突破三角洲机器码限制提供了一种有效的手段,通过在虚拟机中安装受限制的软件,可以模拟出不同的硬件环境和软件环境,从而绕过软件的机器码检测,虚拟机可以创建多个虚拟系统,每个虚拟系统都可以独立运行,互不干扰,这样就可以在不同的虚拟系统中尝试不同的破解方法,提高破解的成功率。

3、寻找开源替代方案

有些软件的三角洲机器码限制过于严格,难以通过常规方法解除,可以寻找开源替代方案,开源软件通常具有开放的源代码,用户可以自由查看和修改源代码,从而找到解除机器码限制的方法,通过使用开源替代方案,不仅可以摆脱机器码的限制,还可以获得更好的功能和性能。

4、与软件开发者合作

如果用户确实需要使用受限制的软件,并且无法通过其他方法解除机器码限制,可以尝试与软件开发者合作,向软件开发者说明自己的需求和情况,请求开发者提供合法的授权方式或者解除机器码限制的方法,有些软件开发者可能会根据用户的需求,提供个性化的解决方案,帮助用户顺利使用软件。

5、关注技术发展趋势

软件技术和加密技术在不断发展和演进,新的破解方法和技术也在不断涌现,作为用户,应该关注技术发展的趋势,及时了解最新的破解技术和方法,可以通过订阅技术杂志、关注技术博客等方式,获取最新的技术信息,为突破三角洲机器码限制提供参考。

突破限制过程中的风险与防范

在尝试突破三角洲机器码限制的过程中,也存在一定的风险,除了前面提到的使用破解补丁可能带来的安全隐患外,还可能涉及到法律问题,破解软件是一种侵犯知识产权的行为,在许多国家和地区,这种行为是违法的。

在尝试突破机器码限制时,用户必须要权衡利弊,确保自己的行为是合法合规的,不要使用来路不明的破解补丁和工具,不要进行非法的破解活动,如果确实需要使用受限制的软件,可以通过合法的途径获取授权,或者与软件开发者合作,寻求合法的解决方案。

三角洲机器码限制虽然给用户带来了一定的困扰,但通过深入研究机器码原理、利用虚拟机技术、寻找开源替代方案、与软件开发者合作以及关注技术发展趋势等方法,我们可以找到突破限制的智慧之道,在突破限制的过程中,我们必须要遵守法律法规,确保自己的行为是合法合规的。

随着技术的不断发展,软件加密技术也在不断升级,新的限制方式和破解方法也在不断涌现,我们相信,在广大技术爱好者的共同努力下,一定能够找到更加有效的突破限制的方法,让用户能够自由地使用各种软件,充分发挥软件的功能和价值,也希望软件开发者能够不断改进加密技术,在保护知识产权的同时,也为用户提供更加便捷、高效的使用体验。

突破三角洲机器码限制是一项充满挑战和机遇的任务,需要我们不断探索和创新,用智慧和勇气去解开这道技术之锁,迈向更加自由和开放的数字化世界。